SpringSecurity控制授權的方法

本文介紹了Spring Security 控制授權的方法,分享給大家,具體如下:

創(chuàng)新互聯(lián)建站是一家專注于網(wǎng)站設計制作、成都網(wǎng)站建設與策劃設計,欽州網(wǎng)站建設哪家好?創(chuàng)新互聯(lián)建站做網(wǎng)站,專注于網(wǎng)站建設10余年,網(wǎng)設計領域的專業(yè)建站公司;建站業(yè)務涵蓋:欽州等地區(qū)。欽州做網(wǎng)站價格咨詢:028-86922220

使用授權方法進行授權配置

每一個 Spring Security 控制授權表達式(以下簡稱為表達式)實際上都在在 API 中對應一個授權方法,該方法是請求的 URL 權限配置時的處理方法。例如:

@Override

protected void configure(HttpSecurity http) throws Exception {

http.authorizeRequests()

.antMatchers(HttpMethod.DELETE, "/user/*").hasRole("ADMIN")

.antMatchers("/index").permitAll()

.antMatchers("/pay").hasAnyRole("WE_CHAT_PAY", "ALI_PAY")

.antMatchers("/debug").hasIpAddress("192.168.1.0/24");

}

使用授權表達式給多權限要求的請求授權

那么,何時需要用到表達式進行授權處理呢?一個安全應用的權限要求往往是復雜多樣的,比如,項目的調(diào)試請求希望訪問者既要擁有管理員權限又必須是通過公司內(nèi)部局域網(wǎng)內(nèi)部訪問。而這樣的需求下,僅僅通過Security API 提供的方法是無法滿足的,因為這些授權方法是無法連續(xù)調(diào)用的。

此時就可以使用授權表達式解決:

@Override

protected void configure(HttpSecurity http) throws Exception {

http.authorizeRequests()

.antMatchers("/debug")

.access("hasRole('ADMIN') and hasIpAddress('192.168.1.0/24')");

}授權表達式舉例說明

| 表達式 | 說明 |

|---|---|

| permitAll | 永遠返回 true |

| denyAll | 永遠返回 false |

| anonyous | 當前用戶若是匿名用戶返回 true |

| rememberMe | 當前用戶若是 rememberMe 用戶返回 true |

| authenticated | 當前用戶若不是匿名(已認證)用戶返回 true |

| fullAuthenticated | 當前用戶若既不是匿名用戶又不是 rememberMe 用戶時返回 true |

| hasRole(role) | 當前用戶權限集合中若擁有指定的 role 角色權限(匹配時會在你所指定的權限前加'ROLE_',即判斷是否有“ROLE_role”權限)時返回 true |

| hasAnyRole(role1, role2, ...) | 當前用戶權限集合中若擁有任意一個角色權限時返回 true |

| hasAuthority(authority) | 當前用戶權限集合中若具有 authority 權限(匹配是否有“authority”權限)時返回 true |

| hasAnyAuthority(authority) | 當前用戶權限集合中若擁有任意一個權限時返回 true |

| hasIpAddress("192.168.1.0/24") | 發(fā)送請求的IP匹配時fanhui true |

基于角色的訪問控制 RBAC(Role-Based Access Control)

或許你會認為上述方式已能滿足絕大多數(shù)應用安全授權管理。但事實上的企業(yè)級應用的授權往往是基于數(shù)據(jù)庫數(shù)據(jù)動態(tài)變化的,若是使用上述方式進行字符串拼接,不僅對于開發(fā)者極不友好(每一次人人員變動都意味著需要改代碼,顯然不合理),而且應用的性能也會隨之降低。那么,如何解決呢?

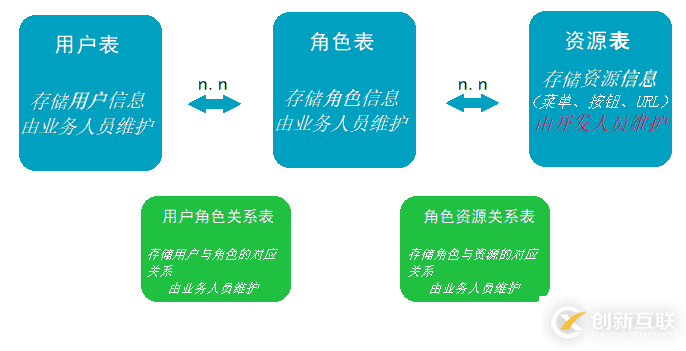

數(shù)據(jù)模型

通用的 RBAC 數(shù)據(jù)模型, 一般需要五張表(三張實體表,兩張關系表)。三張實體表包括用戶表、角色表、資源表。兩張關系表包括。其之間關系如下圖:

RBAC數(shù)據(jù)模型

用戶表

任何一個用戶都必須要有用戶表,當公司發(fā)生人員變動時,由業(yè)務人員(如人力資源)對該數(shù)據(jù)表進行增刪記錄。

角色表

公司有哪些身份的人,例如總裁、副總裁、部門經(jīng)理等,有業(yè)務人員根據(jù)公司的具體情況對該表數(shù)據(jù)進行操作。

資源表

存儲需要進行權限控制的資源,由于我們進行控制授權時實際上是基于 URL 的,但業(yè)務人員非按 URL 組織數(shù)據(jù)條目,而是以視圖界面的形式進行曹操作。所以在這張表中存儲的是呈現(xiàn)給業(yè)務人員的菜單、按鈕及其所進行權限控制的 URL 。

用戶—角色關系表

用戶表與角色表(用戶 id 與角色id )之間是一個多對多的關系。一個用戶可以是多個角色(一個用戶既可以是部門經(jīng)理又可以是某個管理員),而一個角色往往對應多個用戶。

角色—資源關系表

角色表與資源表()也是一個多對多的關系。一種角色可以訪問多個資源(按鈕或菜單等),一個資源也可以被多個角色訪問。

spring security 還支持自定義表達式來完成這項工作,就像這樣

以上就是本文的全部內(nèi)容,希望對大家的學習有所幫助,也希望大家多多支持創(chuàng)新互聯(lián)。

網(wǎng)頁名稱:SpringSecurity控制授權的方法

URL鏈接:http://www.chinadenli.net/article26/isjscg.html

成都網(wǎng)站建設公司_創(chuàng)新互聯(lián),為您提供搜索引擎優(yōu)化、網(wǎng)站設計公司、網(wǎng)頁設計公司、域名注冊、服務器托管、

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時需注明來源: 創(chuàng)新互聯(lián)

- 新站快速收錄并獲得排名的技巧有哪些? 2013-11-02

- 怎樣優(yōu)化網(wǎng)站,分析SEO與網(wǎng)站收錄情況最為重要 2022-04-28

- 讓網(wǎng)站文章收錄飛起的幾點操作技巧是什么? 2014-11-18

- https站點如何在細節(jié)處做好相關工作從而吸引百度收錄 2016-11-03

- 總結讓營銷型網(wǎng)站快速收錄的經(jīng)驗 2014-04-03

- 網(wǎng)站收錄和排名之間有何微妙關系? 2020-07-24

- 新站不收錄的原因有什么? 2014-04-24

- 如何解決seo優(yōu)化中內(nèi)容頁面不收錄問題? 2014-07-12

- 百度快照推廣按照新網(wǎng)站與老網(wǎng)站的優(yōu)化環(huán)境,采納差異的網(wǎng)站收錄晉升要領 2023-02-03

- 你的文章為什么不被收錄 2016-10-27

- 創(chuàng)新互聯(lián)告訴你百度蜘蛛的收錄排名原理 2015-07-04

- 網(wǎng)站快速收錄獲得排名的方法有什么? 2015-12-21